Diploweb/La revue géopolitique, le 27 juin 2025

La dynamique numérique turque se distingue par une structure unique où la surveillance et la participation sont étroitement liées.

D’une part, la forte infrastructure numérique centralisée de l’État permet de réduire les citoyens à une identité numérique intégrée grâce à des systèmes tels que l’e-Devlet, l’UYAP ou l’e-Nabız. Alors que la loi sur les réseaux sociaux accroît à la fois le contrôle des données de l’État et le pouvoir de traitement des données des plateformes privées, entremêlant ainsi la surveillance politique et économique. D’autre part, les réseaux sociaux, les plateformes numériques indépendantes et les pratiques de participation locale offrent aux citoyens des espaces d’expression, d’organisation et de résistance, quoique limités.

Cette structure bidirectionnelle montre que l’identité numérique en Turquie est façonnée à la fois par une surveillance stricte et par le développement de pratiques citoyennes alternatives qui transcendent cette surveillance. Par conséquent, le cas de la Turquie démontre clairement que la numérisation est un champ de lutte entre la surveillance et la liberté.

ALORS QUE la vie publique se déplace de plus en plus vers les infrastructures numériques, il existe un équilibre délicat entre la liberté individuelle et l’augmentation des mécanismes de contrôle. Des outils tels que les réseaux sociaux, les caméras urbaines, les systèmes de prise de décision algorithmique et l’authentification en ligne transforment non seulement les interactions interpersonnelles, mais aussi les valeurs démocratiques telles que la liberté d’expression, la participation et la citoyenneté. La centralisation de l’identité numérique par l’État crée une architecture de surveillance dans laquelle le comportement des individus est constamment contrôlé et évalué. La citoyenneté numérique se transforme alors en une forme de « citoyenneté transparente » basée sur la traçabilité. Dans ce contexte, la vie privée est marchandisée, la surveillance est rendue invisible et les débats publics restent confinés à des plateformes privées. Cet article vise à retracer cette transformation dans le cas de la Turquie et à discuter de la façon dont les technologies numériques ont transformé les relations de vie privée, de surveillance et de citoyenneté démocratique.

En Turquie, au cours des deux dernières décennies, l’espace numérique s’est progressivement transformé en un terrain de jeu politique, culturel et civique, plutôt qu’en un simple terrain de prolifération des infrastructures techniques. Cette transformation a conduit à l’expansion instrumentale de la citoyenneté démocratique en Turquie (e-gouvernement) et à la limitation de son caractère libertaire (la reconnaissance faciale, la réglementation des réseaux sociaux, les demandes de suppression de contenu). D’une part, il offre aux citoyens un accès plus rapide aux services publics, à l’information et à l’expression ; d’autre part, il produit une nouvelle tension entre liberté et contrôle, avec la multiplication des mécanismes de surveillance parrainés par l’État, l’érosion contextuelle de la vie privée et la montée en puissance du contrôle algorithmique. Cette nature bidirectionnelle suggère que l’espace numérique représente à la fois une opportunité et un risque pour la transformation démocratique.

Nous présenterons en première partie le cadre théorique utilisé pour analyser la transformation de l’identité numérique en Turquie, avec l’intégrité contextuelle d’Helen Nissenbaum, la conception de la société de surveillance de David Lyon et l’approche de l’entité informationnelle de Luciano Floridi. La deuxième partie analyse les effets des applications d’identité numérique sur la vie privée, le flux de données et la représentation de l’identité, en examinant comment ces applications influencent ces différents aspects de la vie quotidienne. La troisième partie aborde la problématique de la refonte de la citoyenneté démocratique en Turquie à travers les architectures de surveillance parrainées par l’État.

I. Cadre théorique : l’identité numérique en termes d’intégrité contextuelle, de surveillance catégorielle et de transparence ontologique

L’identité numérique est une structure à plusieurs niveaux qui définit la présence d’un individu dans l’environnement numérique et qui est généralement analysée en trois dimensions : technique, sociale et politique. [1] La dimension technique couvre les outils de vérification tels que les noms d’utilisateurs, les mots de passe, les certificats numériques, les données biométriques et l’administration en ligne, qui permettent à l’individu d’être reconnu dans les systèmes numériques. La dimension sociale se concentre sur la façon dont l’individu se représente sur les réseaux sociaux et les espaces numériques ; les images de soi en ligne qu’il crée à travers ses posts, ses interactions et les rôles qu’il assume. Sur les plans politique et éthique, l’identité numérique est liée à des questions telles que la surveillance, la vie privée et la sécurité des données. Le fait que les individus puissent être suivis et analysés soulève la question de la manière dont les systèmes définissent l’identité des personnes. [2] Lorsqu’elles sont considérées ensemble, ces trois dimensions montrent clairement que l’identité numérique ne se réduit pas à un simple moyen d’identification, mais constitue également une structure tissée de relations sociales et de dynamiques de pouvoir.

Helen Nissenbaum considère l’identité numérique dans le cadre de la vie privée et affirme qu’il est insuffisant de se concentrer uniquement sur la divulgation des données personnelles. Elle trouve les approches traditionnelles de la protection de la vie privée réductrices et souligne que les données doivent être basées sur l’endroit, la personne, le but et le contexte dans lesquels elles sont partagées. [3] Le concept d’« intégrité contextuelle » (contextual integrity), qu’elle a développé dans ce contexte, repose sur le fait que le flux d’informations respecte les normes du contexte social auquel il appartient. Les individus suivent, en effet, des règles de partage de données différentes selon les contextes ; par exemple, le partage des données d’un patient avec un médecin est considéré comme normal, alors que le partage des mêmes informations avec un employeur constitue une violation de la vie privée. [4]

Selon David Lyon, l’identité numérique conduit à ce que l’individu devienne non seulement un sujet producteur de données, mais aussi une entité dont la position sociale, les droits et la visibilité sont déterminés par ses données. Cela représente la reproduction du pouvoir à travers les données au sein des sociétés de surveillance. Les identités numériques rendent les individus constamment traçables, catégorisables et manipulables, un processus souvent réalisé par des algorithmes et des institutions à l’insu de l’individu. [5] Cette classification, basée sur des informations telles que les scores de crédit, les données de santé et le comportement sur les médias sociaux, pointe vers ce que D. Lyon considère comme une surveillance catégorielle, une structure de contrôle dans laquelle les individus sont séparés en fonction de données. [6] De plus, le modèle de connexions croisées permet de partager des données personnelles entre différentes entités. Ce système réduit l’identité de l’individu, façonnée dans différents contextes, à un profil de données central et singulier. [7]

Quant à Luciano Floridi, il analyse l’identité numérique dans le cadre de l’éthique de l’information et la définit comme une « entité informationnelle » (informational entity) façonnée par des données et des algorithmes, indépendante du corps physique de l’individu. La présence numérique d’un individu est formée par la combinaison d’informations telles que son identité, ses activités, les éléments auxquels il est associé, et à mesure que le temps passe, elle finit par remplacer l’identité physique et devient la base pour être reconnu et valorisé dans les systèmes numériques. Ce processus fait que l’individu devient dépendant de ces systèmes. [8] Selon Floridi, il en résulte que l’individu est constamment surveillé et contrôlé, de sorte que la « transparence ontologique » ne devient pas seulement une commodité technique, mais l’une des formes invisibles du contrôle du pouvoir sur l’individu.

Ces trois approches montrent que l’identité numérique se construit de différentes manières dans différents contextes sociaux : l’individu a une identité professionnelle au travail, une identité personnelle sur les réseaux sociaux et une identité officielle sur les plateformes officielles. Chaque identité est façonnée selon les normes propres à son contexte, et le transfert de données entre ces identités affaiblit le contrôle de l’identité de l’individu. Par conséquent, l’identité numérique est plus qu’une question technique, c’est une question de vie privée contextuelle. Les approches de Nissenbaum, Lyon et Floridi fournissent un cadre théorique puissant pour comprendre de manière critique la nature centralisée, multi contextuelle et basée sur la surveillance des pratiques d’identité numérique en Turquie.

II. Réduction de toute la vie publique à une singularité numérique : e-Devlet et connexions croisées de données

L’e-Devlet – turkiye.gov.tr – (e-gouvernement) est une infrastructure de base qui numérise les transactions des citoyens avec les institutions publiques et les intègre dans un portail central. En se connectant au système à l’aide d’un numéro d’identification turc unique et d’un mot de passe, les utilisateurs peuvent accéder aux services de différentes institutions, tels que le casier judiciaire, les informations de sécurité sociale, les dossiers du cadastre, le statut du service militaire, les dettes fiscales, les demandes d’inscription à l’université. Or, bien que ce système offre de grands avantages en termes d’accès rapide aux services publics et de facilité de transaction, il pose des problèmes critiques concernant la gestion de l’identité numérique. [9]

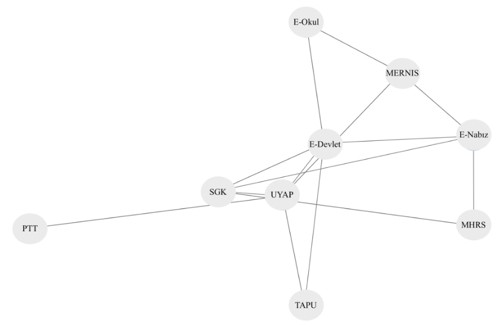

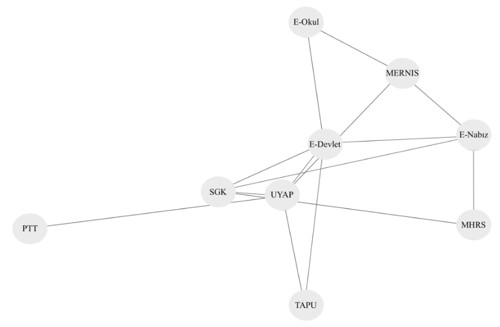

En Turquie, la centralisation de l’identité numérique dans des systèmes tels que e-Nabız (e-santé), e-Okul (e-école) et UYAP (Projet du Réseau judiciaire national) illustre clairement le modèle de connexion croisée des données. Un utilisateur se connectant à l’e-Devlet peut accéder aux données de différents ministères tels que le ministère de l’Éducation nationale, de la Justice, de la Santé, de l’Environnement et de l’Urbanisation et du SGK (Service de la sécurité sociale) en une seule session.

Par exemple, un système avancé d’information sur la santé, le système d’e-Nabız, qui numérise l’historique de santé des citoyens en Turquie et fournit un accès unique aux propres résultats de tests, aux prescriptions, à l’historique des examens et aux rendez-vous de l’individu, stocke les données de santé de l’individu dans l’infrastructure du ministère de la Santé et fonctionne de manière intégrée avec le MHRS (Système central de rendez-vous médicaux) et le SGK.

Le statut SGK (Service de la sécurité sociale) est vérifié lors de la prise de rendez-vous, les ordonnances sont obtenues à partir de Medula (e-pharmacie) et les informations sur l’identité sont obtenues à partir de MERNIS (Système d’administration centrale de la population). Les informations relatives à l’identité, à l’assurance, à l’historique des médicaments et à l’examen sont ainsi combinées dans un flux de données intersystème. Si e-Nabız permet aux individus d’accéder à leurs données de santé, la mise en commun centralisée de toutes les données soulève des questions éthiques et de respect de la vie privée. Comme les données de santé comprennent non seulement l’état physique, mais aussi l’histoire psychologique et les habitudes, l’accès par des tiers peut augmenter le risque de discrimination. Cela montre que l’identité numérique n’est pas seulement un moyen d’identification, mais qu’elle peut aussi servir à placer un individu dans une catégorie excluable.

Similairement, le système UYAP obtient automatiquement l’adresse d’une personne à partir de MERNIS, les biens à partir du bureau du registre foncier et de l’institution de sécurité sociale, et les informations de notification à partir de l’intégration des PTT (Organisation des Postes et Télégraphes). En ce qui concerne les inscriptions des élèves, l’identité du parent est vérifiée grâce à MERNIS. Les informations scolaires sont obtenues à partir d’e-Okul, où sont stockées toutes les notes scolaires et académiques. Les demandes de bourses et les demandes d’aide sociale sont complétées grâce à l’intégration de l’e-Devlet. Par exemple, lors d’une demande d’aide sociale pour un étudiant, le système traite simultanément les données relatives à la formation, aux revenus et à la constitution de la famille. Il est ainsi possible de contrôler en permanence l’identité numérique au niveau administratif et judiciaire par le biais de différents systèmes. La figure 1 représente un diagramme à multiples facettes montrant les flux de données entre les systèmes numériques turcs.

Figure 1 : Flux de données entre les systèmes numériques turcs. Créé par NetworkX (Python)

Du point de vue de la théorie de l’intégrité contextuelle, le principal problème de l’administration en ligne est qu’elle porte atteinte à la vie privée en combinant des données provenant de différents contextes sociaux sous une seule identité numérique. Alors que des informations telles que l’éducation, la santé, le registre judiciaire et le cadastre devraient être traitées dans des cadres institutionnels distincts, l’administration en ligne rend ces données accessibles dans la même session. Par exemple, si un utilisateur qui se renseigne sur le registre judiciaire voit également les informations relatives au SGK ou au cadastre, cela entraîne le chevauchement de différentes identités. Chaque donnée n’a de sens que dans le contexte dans lequel elle est produite ; la déplacer dans un autre contexte peut avoir des conséquences sur l’autonomie et la dignité de l’individu. L’analyse conjointe des données relatives à l’aide sociale, à la propriété ou à la santé fait de l’individu une « entité transparente ». Créée grâce au flux de données intersystèmes, cette structure catégorise les individus en fonction de leurs identités numériques et détermine le niveau d’assistance, de supervision ou de service (risqué, supportable, besoin d’être surveillé, etc.). Cela concrétise un régime de citoyenneté basé sur les données qui recoupe le concept de « surveillance catégorielle » de David Lyon. Cette situation transforme l’e-Devlet d’un simple outil de prestation de services en une structure qui limite la diversité des identités et rend l’individu vulnérable.

III. Infrastructures numériques parrainées par l’État et normalisation de la surveillance

Les identités numériques relèvent directement des technologies intelligentes telles que les cartes d’identité à puce, les systèmes de reconnaissance faciale et MOBESE (Intégration de systèmes électroniques mobiles). Lorsque l’existence d’un individu est définie par ces systèmes, elle devient entièrement traçable, mesurable et catégorisable. Cela illustre ce que David Lyon a décrit comme la « normalisation de la surveillance », dans la mesure où les individus sont constamment sous surveillance sans s’en rendre compte. La surveillance dépasse le cadre des caméras de sécurité, elle est constamment reproduite à travers les transports, la mobilité spatiale et les comportements numériques. Ces systèmes intelligents approfondissent également le problème de la « transparence ontologique » souligné par Floridi, en créant une architecture de surveillance numérique qui rend la vie de l’individu constamment visible et contrôlable.

Intégration des systèmes smart dans la vie quotidienne et normalisation de la surveillance en Turquie

Alors que la transformation numérique progresse rapidement en Turquie, la nouvelle génération de cartes d’identité à puce s’inscrit dans ce processus et se distingue en même temps comme une extension de l’architecture de surveillance. Ces cartes, qui contiennent des données biométriques multicouches telles que les empreintes digitales, les veines de la paume et la reconnaissance faciale, sont directement intégrées aux systèmes centralisés de l’État. Si cette intégration permet un accès rapide aux services, elle soulève de sérieuses questions quant à la vie privée, à la sécurité des données et à l’autonomie de l’identité. L’identité physique de l’individu n’est plus réservée à certaines transactions officielles (contrôle des passeports, etc.), mais est constamment identifiable et traçable au sein d’un vaste réseau de systèmes numériques. Une telle situation affaiblit l’utilisation flexible de l’identité en fonction du contexte et le droit à l’anonymat, transformant l’individu en un sujet numérique constamment traçable.

En outre, les systèmes des villes smarts (smart city) en Turquie sont devenus une partie importante de la stratégie de numérisation de l’administration publique et se sont répandus en particulier dans les grandes métropoles telles qu’Istanbul, Ankara et Konya. Dans ce contexte, des technologies telles que les caméras de circulation, la reconnaissance des plaques d’immatriculation et les données des transports publics sont utilisées. Grâce aux données obtenues à partir de différentes sources telles que les caméras MOBESE, les cartes de transport, les capteurs de trafic et les données GSM, il est possible de contrôler instantanément et rétrospectivement les déplacements des habitants de la ville. Justifiés par des raisons de sécurité et d’efficacité des services, ces systèmes peuvent également servir à des fins plus intrusives, comme le suivi spatial d’actions de masse telles que des manifestations ou l’enregistrement du comportement quotidien des individus.

Quant aux systèmes de reconnaissance faciale et de surveillance biométrique, ils sont devenus un élément clé de l’infrastructure de sécurité soutenue par l’État ces dernières années. Ils sont notamment utilisés dans les aéroports d’Istanbul et de Sabiha Gökçen, les services de police, les palais de justice, les bureaux d’état civil ainsi que de nombreux autres bâtiments publics. L’objectif est de renforcer la sécurité et d’accélérer la vérification de l’identité. Cependant, ces systèmes ne se contentent pas de permettre la reconnaissance instantanée, mais offrent également des fonctions de surveillance avancées telles que la mise en correspondance avec les données préenregistrées de l’individu, le suivi de l’historique des mouvements et l’analyse comportementale.

Par ailleurs, les systèmes d’authentification mobile simples sont devenus le principal moyen d’identification numérique des individus. Les connexions à e-Devlet, les transactions bancaires, les inscriptions à l’université, les paiements d’impôts et les adhésions à des partis politiques se font désormais par le biais d’applications mobiles et de vérifications par SMS. Cela indique un système d’identité dans lequel l’individu est reconnu uniquement par ses traces numériques, indépendamment de sa présence physique. Les applications telles que les systèmes de paiement mobile (FAST, transactions QR) produisent également des mécanismes de surveillance et d’évaluation du comportement numérique d’un individu.

Contrôle algorithmique des plates-formes privées

L’identité numérique est désormais façonnée non seulement par les préférences individuelles, mais aussi par les algorithmes des plateformes. L’interaction entre les infrastructures numériques parrainées par l’État et les plateformes privées a transformé les médias sociaux en une zone de contrôle en termes de visibilité et d’accès. Il est donc essentiel d’examiner les effets de la réglementation des médias sociaux, du classement algorithmique, de la censure et de l’économie des influenceurs sur l’identité numérique, la surveillance ainsi que le travail numérique.

Réglementation des réseaux sociaux et identification algorithmique

La loi sur les réseaux sociaux (n° 7253), en vigueur depuis 2020, a donné aux organismes de contrôle technique et juridique, comme la BTK (Autorité des technologies de l’information et de la communication) et la KVKK (Autorité de protection des données personnelles), le pouvoir de superviser et de sanctionner les plates-formes numériques privées. Il permet de réglementer l’espace numérique au sein des frontières nationales en imposant à des plateformes globales telles que Facebook, Twitter (X), TikTok, YouTube et Instagram des obligations en matière de nomination de représentants, de retrait de contenu (en moins de 48 heures) et de localisation des données. Les plateformes qui ne respectent pas ces obligations s’exposent à des sanctions telles que des amendes, des interdictions de publicité et des rétrécissements de bande. [10]

Ces réglementations affectent directement l’identité numérique et la liberté d’expression. Les entités numériques morales (plateformes internationales de réseaux sociaux), que Luciano Floridi définit comme des « information-assets », doivent désormais opérer dans le cadre de la souveraineté numérique de la République de Turquie. L’identité numérique est ainsi détachée de l’environnement mondial de l’information et soumise à un contrôle national. Sur les plateformes où les contenus sociaux et politiques s’entremêlent, les multiples rôles de l’individu sont réduits à une identité singulière et traçable, et les formes d’expression et les domaines de représentation sont restreints. Dans ce contexte, un message sur les médias sociaux qui était auparavant considéré comme relevant de la sphère privée peut désormais être considéré comme une infraction pénale pour des raisons de « sécurité publique » ou de « sensibilité nationale ». Il peut même être criminalisé dans le cadre d’une « incitation à la haine sociale ». [11]

Le rapport de Human Rights Watch montre qu’au moins 141 personnes ont été détenues en 2024 en raison de leurs posts sur les réseaux sociaux. [12] Seulement au cours des deux premiers jours suivant l’arrestation d’Ekrem Imamoglu, candidat à la présidence et maire d’Istanbul, le 19 mars 2025, 261 comptes de réseaux sociaux ont été poursuivis en justice [13], tandis que des dizaines de citoyens ont été détenus pour des messages prétendument « provocateurs » sur les réseaux sociaux. [14]

Classement algorithmique, censure indirecte et travail numérique

Les plateformes telles que YouTube et Instagram utilisent des algorithmes pour déterminer la visibilité de chaque contenu et orienter le comportement de leurs utilisateurs. Ces systèmes mettent en avant certains contenus tout en repoussant d’autres à l’arrière-plan. Ce processus est souvent basé sur des critères techniques opaques. Même si l’État n’intervient pas directement, les utilisateurs ont tendance à produire des contenus en accord avec les algorithmes pour ne pas en perdre l’accès, ce qui conduit à l’autocensure.

En Turquie, cette situation se transforme en une forme de censure invisible, notamment pour les contenus politiques, critiques ou jugés inappropriés. De plus, l’essor de l’économie des influenceurs a transformé l’identité numérique en un moyen de gagner de l’argent basé sur la performance. La visibilité, qui est désormais directement liée au revenu selon des critères tels que les likes, les commentaires et les vues, est façonnée par des algorithmes qui récompensent des comportements spécifiques. Comme l’explique Shoshana Zuboff avec le concept de « surplus comportemental », alors que les comportements numériques se transforment en valeur économique, les influenceurs produisent ces données et les transforment en objet de travail. Par conséquent, l’utilisateur se transforme en travailleur numérique qui est non seulement surveillé, mais qui se comporte également selon des algorithmes et façonne son identité.

Ce processus permet à la fois de façonner l’identité numérique sous surveillance en Turquie et de la commercialiser par le biais d’intérêts économiques. L’impact de ce mécanisme se manifeste à travers la réaction de Gazete Duvar et d’autres médias indépendants face à Google. À la suite des changements d’algorithmes opérés par Google, le trafic des actualités de Gazete Duvar a chuté de 98 % et le site a fini par fermer. Cette situation est perçue comme une crise économique, mais aussi une crise d’accès à l’information démocratique. [15] Le concept de « surveillance catégorielle » de David Lyon permet d’expliquer ceci : les systèmes numériques catégorisent les individus et les contenus sur la base de données, ce qui détermine non seulement ce qui sera visible, mais aussi quelles identités trouveront une place dans la sphère publique.

En Turquie, l’espace numérique est non seulement devenu un outil de surveillance et de contrôle, mais aussi un support dynamique de participation, de résistance et de pratiques citoyennes alternatives. Cette transformation se manifeste à travers les campagnes sur les réseaux sociaux, les médias indépendants, les plateformes de signatures numériques et les pratiques locales d’e-participation. Des campagnes telles que #KadinCinayetleriPolitiktir (Le féminicide est politique) et #IstanbulSozlesmesiYasatir (La convention d’Istanbul sauve des vies) ont notamment contribué à accroître la visibilité du mouvement féministe numérique [16], tandis que les pétitions sur Change.org permettent de mobiliser les citoyens sur des questions environnementales et publiques. [17]

Des applications telles que « İstanbul Senin » et « Başkent Mobil », développées par les municipalités d’Istanbul et d’Ankara, contribuent à la démocratie locale en offrant des possibilités de participation en ligne telles que le signalement de problèmes et le suivi du budget. Les plateformes de médias numériques indépendantes, telles que Medyascope et Teyit.org, produisent toutes deux des informations alternatives et incitent le public à faire preuve d’esprit critique. D’autre part, Ekşi Sözlük [18] et la culture des caps offrent des espaces où la citoyenneté numérique s’exprime de manière créative à travers l’humour et la critique, notamment pour les jeunes générations.

Ces exemples révèlent que l’espace numérique en Turquie est non seulement un espace de surveillance, mais aussi un espace important de participation et d’expression collective. Il est essentiel de réglementer cet espace de manière transparente et participative pour favoriser le développement d’une citoyenneté numérique active et critique.

Ainsi, la dynamique numérique turque se distingue par une structure unique où la surveillance et la participation sont étroitement liées. D’une part, la forte infrastructure numérique centralisée de l’État permet de réduire les citoyens à une identité numérique intégrée grâce à des systèmes tels que l’e-Devlet, l’UYAP ou l’e-Nabız, alors que la loi sur les réseaux sociaux accroît à la fois le contrôle des données de l’État et le pouvoir de traitement des données des plateformes privées, entremêlant ainsi la surveillance politique et économique. D’autre part, les réseaux sociaux, les plateformes numériques indépendantes et les pratiques de participation locale offrent aux citoyens des espaces d’expression, d’organisation et de résistance, quoique limités. Cette structure bidirectionnelle montre que l’identité numérique en Turquie est façonnée à la fois par une surveillance stricte et par le développement de pratiques citoyennes alternatives qui transcendent cette surveillance. Par conséquent, le cas de la Turquie démontre clairement que la numérisation est un champ de lutte entre la surveillance et la liberté.

Toutefois, la surveillance de l’identité numérique est de plus en plus susceptible d’être mise en œuvre non seulement pour des raisons de sécurité, mais aussi dans le cadre d’objectifs secondaires tels que l’analyse du comportement, la construction de l’image et la restriction du champ politique. Si les principes de confidentialité, de transparence, d’intégrité contextuelle et d’autonomie des données ne sont pas protégés, l’espace numérique peut devenir un terrain où l’individu n’est que visible, mais politiquement passif. En revanche, si des formes de citoyenneté numérique sont développées de manière à soutenir la participation et la critique, cet espace pourrait favoriser une transformation démocratique.

Copyright Juin 2025-Coskun/Diploweb.com

Bibliographie

Association des Droits de l’Homme (İHD). Rapport sur les violations des droits de l’homme en 2024. Ankara : İHD, 2024. https://www.ihd.org.tr/wp-content/u…https://www.ihd.org.tr/wp-content/uploads/2024/12/2024-Y%C4%B1l%C4%B1-Hak-I%CC%87hlalleri-Verileri.pdf.

Boyalı, Handan. « Türkiye’de Vatandaş Odaklı İdare : E- Devlet Ötesi Dijitalleşen Kamu ». Bucak İşletme Fakültesi Dergisi, 6(2), (2023) pp 172-190. https://doi.org/10.38057/bifd.1325556

Dinçer, Pınar. Digital Feminist Activism in Turkey : Has Long-Awaited Fourth Wave Feminism Arrived ? Akdeniz Kadın Çalışmaları Ve Toplumsal Cinsiyet Dergisi 6, no. 1 (2023) : 282–303. https://doi.org/10.33708/ktc.1175381https://doi.org/10.33708/ktc.1175381.

Fabrice Bardet et Anaïk Purenne, « Surveiller et classer : deux chantiers pour une recherche urbaine critique », Métropoles 30 (2022). https://doi.org/10.4000/metropoles.4302.

Floridi, Luciano.« The Ontological Interpretation of Informational Privacy » Ethics and Information Technology, 7 (2005), pp 185–200. http://dx.doi.org/10.1007/s10676-006-0001-7

Gazete Duvar. Lettre ouverte au public : nous protestons contre l’embargo destructeur de Google. Consulté le 18 avril 2025. https://www.gazeteduvar.com.tr/kamu…https://www.gazeteduvar.com.tr/kamuoyuna-acik-mektup-googlein-yikici-ambargosunu-protesto-ediyoruz-haber-1763452.

Lyon, David. Surveillance as Social Sorting : Privacy, Risk, and Automated Discrimination. Londres : Routledge, 2003.

Lyon, David. The Culture of Surveillance : Watching as a Way of Life. Cambridge, UK : Polity Press, 2021.

Medyascope. Des dizaines d’arrestations en Turquie pour des publications sur les réseaux sociaux. Publié le 20 mars 2025. https://medyascope.tv/2025/03/20/so…https://medyascope.tv/2025/03/20/sosyal-medya-paylasimlarina-onlarca-gozalti/

Nissenbaum, Helen. Privacy in Context : Technology, Policy, and the Integrity of Social Life. Stanford : Stanford University Press, 2010.

NTV. Enquête sur İmamoğlu : des poursuites engagées contre 261 comptes de réseaux sociaux. Consulté le 18 avril 2025. https://www.ntv.com.tr/turkiye/imamoglu-sorusturmasi-261-sosyal-medya-hesabi-hakkinda-islem-baslatildi,KYqMyBwYG0Gg5MUUYyLyug.

République de Turquie. Loi n° 7253 sur les Fournisseurs de Réseaux Sociaux. Journal officiel, 31 juillet 2020.https://resmigazete.gov.tr/eskiler/…https://resmigazete.gov.tr/eskiler/2020/07/20200731-1.htm.

Rowland, Jessica, et João Estevens. « What is your digital identity ? Unpacking users’ understandings of an evolving concept in datafied societies. » Media, Culture & Society 47, no. 2 (2024) : 336–353.https://doi.org/10.1177/01634437241…https://doi.org/10.1177/01634437241282240.Sagnières, Luc. « Nissenbaum, H., Privacy in Context : Technology, Policy, and the Integrity of Social Life. » Ithaque 12 (2013) : 199–202.

Whitley, Edgar A., et Emrys Schoemaker. « On the Sociopolitical Configurations of Digital Identity Principles. » Data & Policy 4 (2022) : e38. https://doi.org/10.1017/dap.2022.30.

Yildirim, Ugur. L’infraction d’injure sur les réseaux sociaux et les sanctions en ligne. Consulté le 18 avril 2025.https://kadimhukuk.com.tr/makale/so…https://kadimhukuk.com.tr/makale/sosyal-medyada-hakaret-sucu-internet/

Mots-clés : Turquie , Démocratie, Politique, Citoyenneté, Identités, Résistance, 2025, Liberté, Surveillance, Infrastructures, Censure , Réseaux sociaux numériques, Donnée, Souveraineté numérique, Numérique

[1] Whitley, Edgar A., et Emrys Schoemaker. « On the Sociopolitical Configurations of Digital Identity Principles. » Data & Policy 4 (2022) : e38. https://doi.org/10.1017/dap.2022.30.

[2] Rowland, J., & Estevens, J. (2024). “What is your digital identity ?” Unpacking users’ understandings of an evolving concept in datafied societies. Media, Culture & Society, 47(2), 336-353. https://doi.org/10.1177/01634437241282240

[3] Nissenbaum, Helen. Privacy in Context : Technology, Policy, and the Integrity of Social Life. Stanford : Stanford University Press, 2010. pp 129-148.

[4] Sagnières, L. (2013) « Nissenbaum, H., Privacy in Context : Technology, Policy, and the Integrity of Social Life », Ithaque, 12, pp. 199-203.

[5] Lyon, David. The Culture of Surveillance : Watching as a Way of Life. Cambridge, UK : Polity Press, 2021. pp 221-226.

[6] Lyon, David. Surveillance as Social Sorting : Privacy, Risk, and Automated Discrimination. Londres : Routledge, 2003. pp 77-90.

[7] Bardet, Fabrice et Purenne, Anaïk. « Surveiller et classer : deux chantiers pour une recherche urbaine critique », Métropoles 30 (2022). https://doi.org/10.4000/metropoles.4302

[8] Floridi, Luciano.« The Ontological Interpretation of Informational Privacy » Ethics and Information Technology, 7 (2005), pp 185–200. http://dx.doi.org/10.1007/s10676-006-0001-7

[9] Boyalı, Handan. « Türkiye’de Vatandaş Odaklı İdare : E- Devlet Ötesi Dijitalleşen Kamu ». Bucak İşletme Fakültesi Dergisi, 6(2), (2023) pp 172-190. https://doi.org/10.38057/bifd.1325556

[10] République de Turquie. Loi n° 7253 sur les Fournisseurs de Réseaux Sociaux. Journal officiel, 31 juillet 2020. https://resmigazete.gov.tr/eskiler/2020/07/20200731-1.htm.

[11] Yıldırım, Umur. L’infraction d’injure sur les réseaux sociaux et les sanctions en ligne (en turc), consulté le 18 avril 2025. https://kadimhukuk.com.tr/makale/sosyal-medyada-hakaret-sucu-internet/

[12] Association des Droits de l’Homme (İnsan Hakları Derneği-İHD), Rapport sur les violations des droits de l’homme en 2024 (en turc) (Ankara : İHD, 2024) https://www.ihd.org.tr/wp-content/uploads/2024/12/2024-Y%C4%B1l%C4%B1-Hak-I%CC%87hlalleri-Verileri.pdf

[13] NTV, Enquête sur İmamoğlu : des poursuites engagées contre 261 comptes de réseaux sociaux (en turc), consulté le 18 avril 2025. https://www.ntv.com.tr/turkiye/imamoglu-sorusturmasi-261-sosyal-medya-hesabi-hakkinda-islem-baslatildi,KYqMyBwYG0Gg5MUUYyLyug

[14] Medyascope, Des dizaines d’arrestations en Turquie pour des publications sur les réseaux sociaux (en turc), consulté le 18 avril 2025. https://medyascope.tv/2025/03/20/sosyal-medya-paylasimlarina-onlarca-gozalti/

[15] Gazete Duvar, Lettre ouverte au public : nous protestons contre l’embargo destructeur de Google (en turc), consulté le 18 avril 2025. https://www.gazeteduvar.com.tr/kamuoyuna-acik-mektup-googlein-yikici-ambargosunu-protesto-ediyoruz-haber-1763452

[16] Dinçer, Pelin. Digital Feminist Activism in Turkey : Has Long-Awaited Fourth Wave Feminism Arrived ? Akdeniz Kadın Çalışmaları Ve Toplumsal Cinsiyet Dergisi 6, no. 1 (2023) : 282–303. https://doi.org/10.33708/ktc.1175381.

[17] Les opérations d’extraction d’or et d’argent prévues dans les montagnes Murat, qui abritent des espèces importantes et des ressources en eau cruciales pour la région, ont été interrompues en 2019 après qu’une initiative locale a lancé une pétition fructueuse sur change.org. Voir le rapport d’Impact de Change.org 2019

[18] Bien qu’Ekşi Sözlük soit un dictionnaire participatif basé en Turquie qui contient les commentaires des auteurs inscrits, c’est une page réseau qui ne peut pas être rassemblée autour d’une seule définition qui a les qualités d’une plateforme de discussion, d’un moteur de recherche, d’un outil de socialisation, d’un document historique et d’un support publicitaire.